Walka z nielegalnym Windows 7

15 lutego 2010, 12:33Microsoft postanowił wydać wojnę piratom korzystającym z nielegalnych kopii Windows 7. Firma poinformowała, że wkrótce zacznie oferować poprawioną wersję Windows Activation Technologies, czyli następcy WGA (Windows Genuine Advantage).

Szpiegowanie - internetowa żyła złota

3 sierpnia 2010, 16:37Im więcej mówimy o prywatności w Sieci, tym bardziej jesteśmy w niej szpiegowani. Śledzenie użytkowników stało się prawdziwą żyłą złota dla wielu firm.

Odwołano odczyt nt. bezpieczeństwa systemów SCADA

20 maja 2011, 11:04Eksperci z firmy NSS Labs odwołali, na prośbę amerykańskich agend rządowych oraz Siemensa, zapowiadaną prezentację dotyczącą przemysłowych systemów kontroli SCADA. Podczas konferencji TakeDown w Dallas Dillon Beresford miał wygłosić odczyt pt.Chain reactions - hacking SCADA.

Niższy głos = mniej plemników

3 stycznia 2012, 09:12Jak pokazują wyniki wcześniejszych badań i doświadczenie, kobiety lubią u mężczyzn niskie głosy. Gdyby okazała muskulatura i niski tembr głosu oznaczały wysoką jakość spermy, poszukując w wyglądzie płci przeciwnej cech związanych z atrakcyjnością, kobiety mogłyby znaleźć najwartościowszego partnera i najlepszego ojca dla swoich dzieci (hipoteza płodności związanej z fenotypem). Okazuje się jednak, że panowie z niższymi głosami wcale nie mają spermy najlepszej jakości.

Prawdziwy generator liczb losowych

17 lipca 2012, 16:10Inżynierowie z Tajwanu zbudowali prawdziwy generator liczb losowych. Tego typu urządzenie zwiększy bezpieczeństwo danych, pozwalając na lepsze ich szyfrowanie

Opportunity znowu pracuje

2 maja 2013, 11:44NASA otrzymała potwierdzenie, że łazik Opportunity jest ponownie pod całkowitą kontrolą. Przed kilkoma dniami, gdy kończyła się koniunkcja słoneczna i po miesięcznej przerwie ponownie zezwolono na komunikację z Curiosity i Opportunity okazało się, że starszy z pojazdów niespodziewanie wszedł w automatyczny tryb oczekiwania

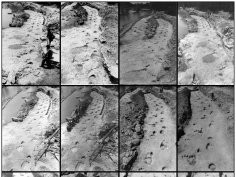

Zrekonstruowano scenę prehistorycznego polowania

3 kwietnia 2014, 11:21Po przeanalizowaniu śladów zachowanych w błocie z koryta rzeki Paluxy w Teksasie amerykańscy naukowcy odtworzyli cyfrowo przebieg polowania teropoda na zauropoda. Tropy pozostawiły dinozaury żyjące ponad 110 mln lat temu.

Jak NSA wykorzystuje innych

19 stycznia 2015, 09:56Z nowych dokumentów ujawnionych przez Edwarda Snowdena dowiadujemy się, jak NSA wykorzystywała swoje możliwości zarówno do obrony Stanów Zjednoczonych, jak i do atakowania innych. Snowden zdradził, m.in., że NSA wykorzystała południowokoreańską sieć szpiegowską – oczywiście bez wiedzy południowokoreańskiego wywiadu – do szpiegowania Korei Północnej

Źle zabezpieczone 'inteligentne' zegarki

24 lipca 2015, 09:49HP informuje, że wszystkie testowane przez firmę „inteligentne” zegarki (smartwatch) zawierają poważne dziury w zabezpieczeniach. Tego typu gadżety, wyposażone m.in. w łączność bezprzewodową, mogą stać się nowym celem cyberataków.

Ransomware na The Pirate Bay

29 kwietnia 2016, 08:54W ubiegłym tygodniu na najpopularniejszej na świecie witrynie z torrentami, The Pirate Bay, pojawiły się złośliwe reklamy. Próbowały one przekierować użytkownika na witrynę, na której zestaw hakerski narzędzi Magnitude usiłował wykorzystać dziury we Flash Playerze i Internet Explorerze